- Finalidad: atender tu solicitud de información sobre configuraciones de seguridad

- Datos tratados: número de teléfono, nombre y mensaje

- Base legal: consentimiento al contactar por WhatsApp

- Derechos: acceso, rectificación, eliminación, oposición

Firewall y Endpoint: 10 configuraciones esenciales

Lo que muchas empresas pasan por alto y deja tu red vulnerable. Guía práctica de configuración para Orizontel.

Sin costo ni compromiso. Te ayudamos a revisar tu configuración actual.

Firewall: lo que debes revisar hoy

El 80 por ciento del tráfico actual va cifrado mediante HTTPS. Si tu firewall no lo revisa, es como tener una cámara de seguridad que solo graba de cintura para abajo.

Problema 1: Inspección SSL desactivada CRITICO

Solucion recomendada

- Activar TLS/SSL Inspection (Deep Inspection): Configurar el firewall para que abra el paquete cifrado, lo inspeccione completamente y lo vuelva a cerrar antes de enviarlo a su destino.

- Gestionar el rendimiento del equipo: Crear listas de exclusión o whitelist para sitios de confianza como entidades bancarias o gubernamentales para no ralentizar la navegacion de los usuarios.

- Instalar certificado raiz del firewall: Para que los usuarios no visualicen mensajes de error en el navegador web, es necesario instalar el certificado emitido por el firewall en todos los equipos de la organización.

- Verificar su correcto funcionamiento: Comprobar que el tráfico HTTPS esté siendo inspeccionado revisando los registros o logs del firewall.

Problema 2: Aplicaciones peligrosas sin control ALTO RIESGO

Solucion recomendada

- Activar Application Control o App Filter: Configurar el firewall para que identifique las aplicaciones por su firma digital o comportamiento en la red, no unicamente por el puerto que utilizan.

- Bloquear categorias de alto riesgo: Tor, servidores proxy anonimos, aplicaciones de intercambio P2P y herramientas de acceso remoto no autorizadas deben ser bloqueadas por defecto.

- Activar bloqueo de anuncios o malvertising: El trafico publicitario constituye un vector de ataque comun. Bloquear categorias como Advertisements reduce significativamente la superficie de ataque.

- Definir politicas de excepcion: Establecer que usuarios o departamentos especificos pueden tener acceso excepcional a determinadas aplicaciones previa justificación.

Problema 3: Red sin segmentacion MUY COMUN

Solucion recomendada

- Crear VLANs o redes virtuales locales: Separar logicamente la red corporativa en segmentos independientes que no se comunican entre si sin autorizacion explicita.

- Ejemplo de segmentacion estandar: VLAN para el departamento de contabilidad, VLAN para invitados, VLAN para dispositivos IoT y camaras, VLAN para servidores criticos, y VLAN para administracion de la red.

- Aplicar reglas de firewall entre VLANs: Implementar el principio de minimo privilegio que consiste en permitir unicamente el trafico estrictamente necesario para cada funcion.

- Aislar dispositivos criticos: Los servidores de respaldos y los sistemas de almacenamiento no deben ser accesibles desde las estaciones de trabajo de usuarios normales.

Problema 4: Registros y alertas desactivadas INVISIBILIDAD

Solucion recomendada

- Activar el registro completo o logging: Configurar el firewall para que registre el trafico de red, las conexiones bloqueadas, los intentos de intrusion y los eventos de autenticacion de usuarios.

- Configurar alertas en tiempo real: Recibir notificaciones por correo electronico o mediante integracion con sistemas de monitoreo como Slack o Telegram.

- Centralizar los registros en un SIEM: Enviar todos los logs a un servidor de gestion de eventos e informacion de seguridad o a la nube para su analisis y retencion a largo plazo.

- Establecer una revision periodica: Definir una revision semanal de los eventos criticos por parte del equipo de TI para identificar patrones sospechosos.

Datos relevantes sobre el trafico SSL

Segun estudios recientes de ciberseguridad, mas del 70 por ciento de los ataques de malware utilizan conexiones cifradas para evadir la deteccion de los firewalls tradicionales. Las empresas que no tienen activada la inspeccion SSL dejan pasar aproximadamente el 65 por ciento del trafico malicioso sin ser inspeccionado.

Adicionalmente, el tiempo promedio para detectar una brecha de seguridad que ingresa por trafico SSL no inspeccionado es de 120 dias, tiempo mas que suficiente para que un atacante extraiga informacion confidencial o instale ransomware en los sistemas criticos de la organizacion.

Endpoint: lo que le falta a tu equipo

El antivirus tradicional ya no es suficiente. El comportamiento anomalo y los permisos de administrador son el talon de Aquiles de la seguridad moderna.

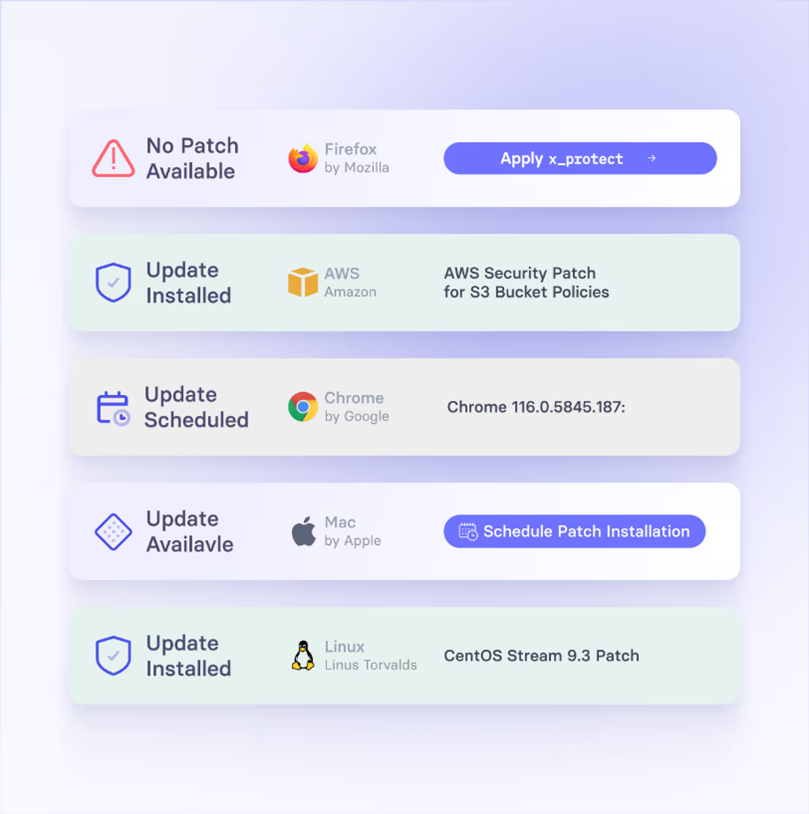

Problema 5: Parches desactualizados CRITICO

Solucion recomendada

- Automatizar la gestion de parches o patch management: Implementar una solucion que actualice automaticamente tanto el sistema operativo como las aplicaciones de terceros mas comunes.

- Frecuencia recomendada para parches criticos: Las actualizaciones de seguridad criticas deben aplicarse en un plazo no mayor a 24 horas desde su publicacion.

- Generar reportes semanales de cumplimiento: Producir informes que muestren que equipos aun tienen parches pendientes de aplicar.

- Priorizar vulnerabilidades explotadas activamente: No todos los parches tienen la misma urgencia; enfocarse en las vulnerabilidades identificadas con codigo CVE y que tienen explotacion conocida en el mercado.

Problema 6: Sin control de aplicaciones ALTO RIESGO

Solucion recomendada

- Activar Application Control o lista blanca de aplicaciones: Definir que aplicaciones pueden ejecutarse en cada equipo y bloquear automaticamente el resto.

- Bloquear por categorias de aplicaciones: Herramientas de acceso remoto no autorizadas, software de hacking, videojuegos y programas de intercambio de archivos P2P deben estar bloqueados por defecto.

- Establecer un proceso de excepciones controlado: Unicamente el equipo de TI puede aprobar nuevas aplicaciones mediante un formulario de solicitud y justificacion.

- Definir politicas por grupos de usuarios: Diferentes departamentos pueden tener diferentes listas blancas segun sus necesidades operativas.

Problema 7: Usuarios con permisos de administrador local MUY COMUN

Solucion recomendada

- Aplicar la politica de cero privilegios o Zero Trust: Los usuarios deben utilizar cuentas sin privilegios de administrador en sus actividades diarias.

- Implementar elevacion de privilegios justo a tiempo o PAM: Utilizar herramientas de gestion de accesos privilegiados que permitan elevar permisos temporalmente y solo para aplicaciones especificas.

- Mantener cuentas separadas por funciones: El personal de TI debe tener una cuenta para uso diario sin privilegios y otra cuenta separada exclusiva para tareas administrativas.

- Auditar periodicamente los permisos concedidos: Revisar cada cierto tiempo que usuarios tienen privilegios de administrador y eliminarlos si no son estrictamente necesarios.

Problema 8: EDR desactivado o solo antivirus tradicional INSUFICIENTE

Solucion recomendada

- Activar EDR o Endpoint Detection and Response: Esta tecnologia monitorea el comportamiento de los equipos en tiempo real, no solo busca firmas de malware conocido.

- Deteccion basada en comportamiento anormal: El EDR identifica acciones sospechosas como el cifrado masivo de archivos en poco tiempo, conexiones a direcciones IP maliciosas o la ejecucion de scripts no autorizados.

- Respuesta remota desde consola central: Permite aislar equipos infectados desde la plataforma de gestion incluso si los dispositivos se encuentran fuera de la oficina.

- Realizar busqueda proactiva de amenazas o threat hunting: Buscar indicadores de compromiso que puedan estar ya presentes dentro de la red antes de que ocurra un incidente de seguridad.

Problema 9: Discos no cifrados para trabajo remoto FUGA DE DATOS

Solucion recomendada

- Activar BitLocker en equipos con sistema operativo Windows: Esta herramienta de cifrado completo de disco esta disponible en las ediciones Pro y Enterprise de Windows.

- Activar FileVault en equipos Apple Mac: Es la solucion nativa de cifrado completo de disco para los equipos de la manzana.

- Gestionar adecuadamente las claves de recuperacion: Almacenar las claves de recuperacion en el directorio activo de la empresa, en la nube del proveedor de seguridad o en un lugar seguro fuera del equipo protegido.

- Extender el cifrado a discos externos y unidades USB: Todos los discos duros portatiles y memorias USB corporativas deben estar cifrados para evitar fugas de informacion.

Problema 10: Sin politicas de respuesta a incidentes REACCION TARDIA

Solucion recomendada

- Documentar un plan simple de respuesta a incidentes o IRP: Definir roles, responsabilidades y pasos claros para cada tipo de incidente de seguridad.

- Establecer las fases basicas de respuesta: Deteccion del incidente, contencion aislando el equipo afectado, erradicacion eliminando la amenaza, recuperacion restaurando desde respaldos, y lecciones aprendidas para mejorar.

- Definir tiempos de respuesta maximos: Establecer metricas como el tiempo maximo para detectar un incidente, tiempo maximo para contenerlo y tiempo maximo para recuperar la operacion normal.

- Crear una matriz de escalamiento: Definir cuando y como escalar el incidente a niveles superiores de la organizacion o a un equipo externo de respuesta a emergencias.

- Realizar simulacros y ejercicios practicos: Practicar el plan de respuesta periodicamente para que el equipo adquiera experiencia sin estar bajo presion.

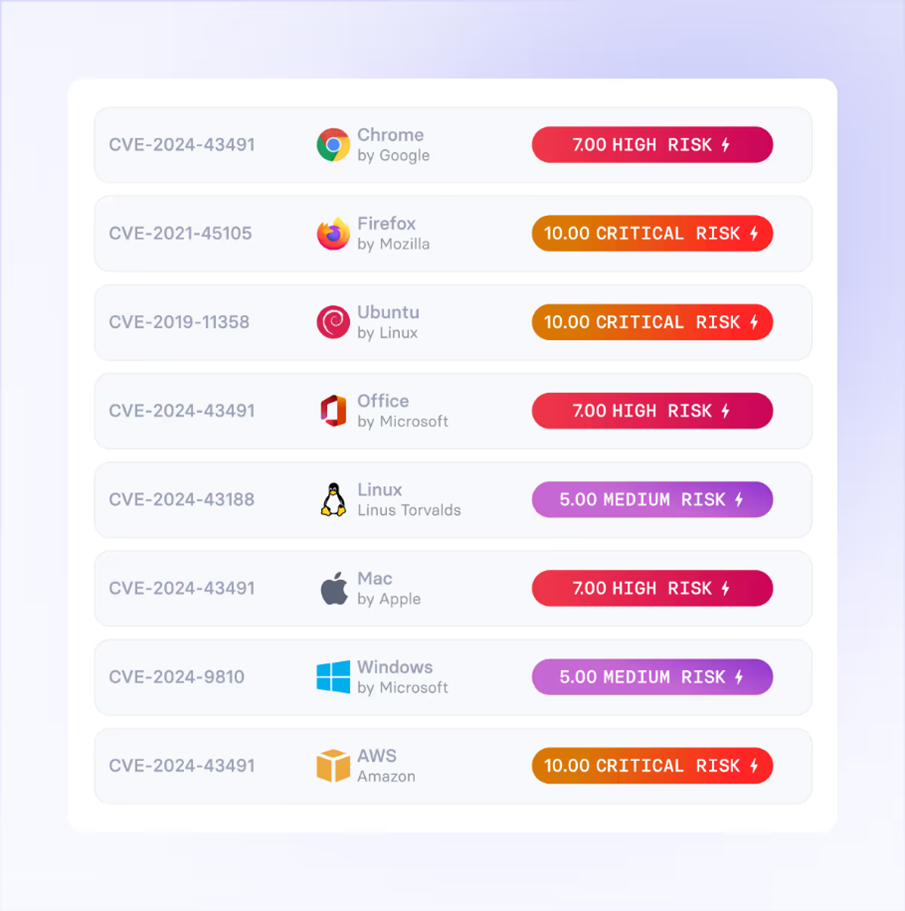

Vulnerabilidades mas explotadas por falta de configuracion

De acuerdo con el informe de ciberseguridad del ultimo año, las siguientes vulnerabilidades son las mas explotadas por ciberdelincuentes debido a configuraciones incorrectas o ausentes:

- Lack of SSL Inspection: Permite que el malware entre sin ser detectado a traves de trafico HTTPS

- Unpatched Systems: Equipos sin parches de seguridad representan el 60 por ciento de los puntos de entrada en ataques de ransomware

- Local Admin Rights: El 80 por ciento de los incidentes de malware podrian haberse mitigado eliminando privilegios de administrador local

- No Segmentation: El costo promedio de un ataque de ransomware se triplica cuando la red no esta segmentada adecuadamente

El escenario del desastre

Asi es como las configuraciones incorrectas se convierten en una brecha de seguridad real dentro de las organizaciones

| Si tu Firewall no tiene implementado... | Tu Endpoint no podra... | El resultado final sera... |

|---|---|---|

| Inspeccion SSL activa | Visualizar el malware que ingresa por trafico cifrado | Brecha invisible El malware entra por conexiones HTTPS, el firewall lo deja pasar sin inspeccionar y el antivirus lo detecta cuando ya es demasiado tarde |

| Filtrado de aplicaciones | Controlar lo que ocurre dentro del puerto 443 | Shadow IT Los usuarios se conectan a VPNs no seguras o servidores proxy anonimos sorteando todas las reglas de seguridad establecidas |

| Segmentacion de red por VLANs | Aislar el equipo infectado del resto de la infraestructura | Propagacion del ataque Un ransomware infecta un equipo y se desplaza libremente hacia los servidores de respaldos y sistemas criticos |

Impacto economico de una configuracion incorrecta

Segun estudios del sector, las empresas que sufren una brecha de seguridad debido a configuraciones incorrectas enfrentan costos promedio de recuperacion que oscilan entre 50,000 y 200,000 dolares para organizaciones de tamano mediano. Esto incluye honorarios de expertos forenses, costos de recuperacion de datos, multas regulatorias y perdida de productividad durante el tiempo de inactividad.

Checklist ejecutivo lo minimo que debes revisar

Utiliza esta lista de verificacion para auditar rapidamente el estado de seguridad de tu infraestructura

Firewall

Endpoint

Recomendaciones adicionales

Mas alla de las configuraciones basicas, considera estos aspectos para fortalecer tu postura de seguridad

Autenticacion multifactor MFA

Implementar MFA en todos los accesos remotos, administracion de firewalls y cuentas privilegiadas reduce hasta en un 99 por ciento el riesgo de compromiso por credenciales robadas.

Copias de seguridad offline

Mantener respaldos de informacion en ubicaciones offline o inmutables para que no puedan ser cifrados por ransomware. Verificar la integridad de las copias periodicamente.

Concientizacion de usuarios

Capacitar a los empleados sobre phishing, ingenieria social y buenas practicas de seguridad. El factor humano sigue siendo el principal vector de ataque en la mayoria de los incidentes.

Pruebas de penetracion

Realizar pruebas de penetracion o pentesting al menos una vez al año para identificar vulnerabilidades antes de que los atacantes las descubran y exploten.